Neue Managed Security Services-Lösung

CeBIT 2009: "AV-Desk" ist insbesondere für Service Provider attraktiv

Managed Security Services haben einen gewichtigen Anteil bei der Neugewinnung von Kunden

(05.03.09) - Die russische Herstellerin von Antimalware-Produkten Doctor Web, stellt im Rahmen der CeBIT 2009 (Halle 11, Standnummer C15) in Deutschland ihre neue Lösung für Service Provider vor. "AV-Desk" ist ein sogenannter Managed Security Service, der zum einen für xSPs - d.h. Application Service Provider (ASP), Management Service Provider (MSP), Network Service Provider (NSP) oder Storage Service Provider (SSP) - neue Geschäftsmodelle offeriert und zum anderen der Verantwortung, die Provider ihren Kunden gegenüber haben, Rechnung trägt.

In einem angespannten wirtschaftlichen Umfeld und einem stark umkämpften Markt, treiben die Themen Kundengewinnung und -pflege bestehender Kundenbeziehungen den Service Providern so manche Sorgenfalte ins Gesicht. Durch clevere zusätzliche Dienstleistungen und Mehrwerte, können sich Internetprovider jedoch durchaus auch Wettbewerbsvorteile verschaffen. Managed Security Services haben einen gewichtigen Anteil bei der Neugewinnung von Kunden auf der einen und bei der Intensivierung bestehender Kundenkontakte auf der anderen Seite.

Sicherheitsinvestitionen in Dr.Web AV-Desk sind erheblich geringer, als mögliche Schadensersatzansprüche durch Dritte bei Virenbefall oder als Investitionen in den Ausbau technischer Support-Dienste sowie Hotlines. xSPs sind oftmals die ersten Angriffsziele von Viren und Cyberkriminellen. Die Investitionen die Provider zum Schutz vor Viren und Malware aufbringen, plus die Ausgaben für die Wiederherstellung von Daten können schnell in die Millionenhöhe gehen. Darüber hinaus führen Stillstandzeiten der Unternehmensnetzwerke zu Produktivitätsverlusten. Dabei übersteigen die Kosten - um einen Schaden zu beheben - in den meisten Fällen die Präventivausgaben.

Die Vorteile von Dr.Web AV-Desk auf einen Blick:

>> Die Lösung reduziert den Aufwand und den Bedarf an technischen Mitteln, welche für die Abwehr von Angriffen aufgebracht werden müssen

>> AV-Desk sorgt für eine Produktivitätssteigerung der Netzwerke und des Personals

>> Die Gefahr einer Vireninfektion des Netzwerks wird auf ein Minimum reduziert

>> AV-Desk als Multiplikator: Je mehr Kunden eines ISPs mit Dr.Web AV-Desk verbunden sind, je geringer die Infektionen im Netzwerk

Komplexe Angriffsmuster

Die Angriffsmuster der aktuellen Internetbedrohungen werden zunehmend perfider. Speziell Anwender, die im Umgang mit Informationssicherheit nicht fit sind, haben keine ausreichende Kenntnis adäquat vorzubeugen. Der Schutz durch eine registrierte Antivirussoftware auf ihren Computern ist nicht mehr ausreichend. Eben solche Systeme sind für Malware und Hacker einfache Ziele. Tausende von Heimanwender-PCs werden durch ausgeklügelte Technologien kolportiert. Leicht passiert es, dass sich ein sogenannter Bot (mehr Informationen als Hintergrund im Anhang) über ein trojanisches Pferd auf dem PC einnistet. Dr.Web AV-Desk hilft den Internetprovidern, aktuelle Bedrohungen wie Bot-Netze zu erkennen und effektiv zu bekämpfen. Es scheint als ob die Initiatoren der heutigen Attacken im Internet mehr und mehr Boden gewinnen - insbesondere im Bereich der sorgfältig geplanten und ausgeführten Attacken mit wirtschaftlichen Zielen. Dabei reicht das Zielspektrum vom arglosen Anwender bis zu gesicherten Netzwerken von Unternehmen, öffentlichen oder staatlichen Einrichtungen.

Internetprovider in der Pflicht

Generell hat das Problem der Bot-Netze massiv zugenommen. Der Grund: Immer mehr Nutzer verfügen über einen Breitband-Internetanschluss. Nicht wenige Computer sind rund um die Uhr ans Internet angeschlossen. Begünstigt wird diese Entwicklung durch die immer günstigeren Internet-Flatrates. Denn im Gegensatz zu analogen Internetverbindungen fällt bei DSL-Anschlüssen kaum auf, ob der Computer ungewünschte Funktionen ausführt, weil die Verbindungsgeschwindigkeit nicht merklich langsamer wird. Die Folge: Durch Bot-Netze ist ein Rechner nicht mehr nur Opfer, sondern er wird gleichzeitig auch zum Täter. Er erhält die entsprechenden Befehle und führt diese aus.

Unlängst wurde veröffentlicht, dass sogar eBay mit Bot-Netzen verseucht wurde. Die von Hackern programmierte Software geht dabei sehr clever vor. Wurde der Trojaner erstmal auf einen PC geladen, beginnt dieser damit den User zu verfolgen. Heimlich sammelt er durch die Internetnutzung des Anwenders Informationen, mithilfe derer dann versucht wird den Ebay-Account des Betroffenen zu knacken. Dort können dann die Kontodaten ausgelesen werden. Internetprovider stehen also in der Pflicht und tragen als Betreiber von Internetzugängen auch die Verantwortung, ihren Nutzern maximale Sicherheit zu gewährleisten.

Wie arbeitet Dr.Web AV-Desk?

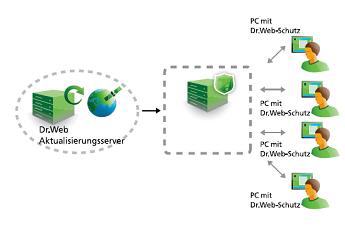

Die Dienstanbieter installieren die Dr.Web AV-Desk-Server-Software in ihren Netzwerken. Pro lizenzierten Nutzer des Sicherheitsdienstes wird ein spezifisches Installationspaket erstellt, entweder manuell vom Administrator oder automatisch - einschließlich der API für die Einbindung in das Berechnungssystem. Dieses Installationspaket wird auf den Computer des Nutzers herunter geladen. Es wird eine singuläre Nutzer-ID, die vom Server erstellt wird, in eine Datei eingetragen. Beim Aufruf des Pakets wird es installiert, aktualisiert und verwaltet, entsprechend den vom Antivirus-Server erhaltenen Vorgaben und über den IT-Administrator bestimmten Regelwerken.

Dr.Web AV-Desk Server

Die Multi-Plattform-Architektur der Server-Software erlaubt den Einsatz sowohl von Windows als auch von Unix-basierter Computer als Server - ein deutlicher Vorteil gegenüber anderen Antivirus-Systemen. Der Dr.Web-AV-Desk-Antivirus-Server wird auf einem der Netzwerk-Computer installiert. Hierbei enthält der Antivirus-Server ein Distributions-Kit von Antivirus-Paketen für verschiedene Betriebssysteme und entsprechende Updates der Antivirus-Datenbanken. Darüber hinaus beinhaltet die Lösung Upgrades von Antivirus-Paketen und Konfigurations-Dateien für die Pakete der geschützten Computer und sendet sie auf Anforderung des mitgelieferten Agentenprogramms, dem betreffenden Rechner zu. Die Datenbank des Antivirus-Servers speichert die Einstellungen jedes geschützten Kundenrechners, dessen Statistiken und andere nützliche Informationen.

Dr.Web AV-Desk Konsole - einfache Kontrolle und Überwachung für die IT-Abteilung

Die AV-Desk Konsole hilft Administratoren bei der einfachen Verwaltung hoch dynamischer und komplexer Umgebungen. Im Einzelnen ermöglicht die Konsole:

>> Eine Automatisierung von Arbeitsabläufen

>> Eine schnelle Durchführung täglicher Routinearbeiten ohne zusätzlichen Zeitaufwand beim Ansehen und Einrichten von Schlüssel-Parametern - sowohl der Antivirus-Server als auch der geschützten Kundenrechner

>> Unterstützung bei der erneuten Konfiguration der Antivirus-Einstellungen und bei der Durchführung kundenspezifischer Arbeiten

>> Einfache Zeitplanung für das Scannen und das Updaten der Antivirus-Datenbank

Statistiken, Graphiken und andere Berichtswerkzeuge bieten jeweils unmittelbar ein Bild des aktuellen Zustands des Antivirus-Schutzes. Sie ermöglichen sowohl die Kontrolle und Analyse von Logdateien, mithilfe der zentralen Administration. Dadurch wird eine sekundenschnelle Anpassung der Einstellungen zur Abwehr einer unmittelbaren Bedrohung möglich.

Hintergrundinformation:

Unter einem Botnet versteht man ein fernsteuerbares Netzwerk, welches aus untereinander kommunizierenden Bots besteht. Durch das Einschleusen trojanischer Pferde, die den Computer infizieren und dann auf Anweisungen warten, ohne auf dem infizierten Rechner Schaden anzurichten, wird die Kontrolle über Netze erreicht. Hier ist ein weiterer Trend zu erkennen: Trojanische Pferde kommen nämlich immer öfter in Begleitung. Wenn sie sich einmal auf dem Rechner eingenistet haben, laden sie weiteren Schadcode nach.

Ein derartig gestaffelter Angriff wird als Staged Downloader bezeichnet. Aktuell sind acht von zehn der Schädlinge Trojaner. Die Botnetze werden heutzutage meist für Spam-Verbreitung, DDoS Attacken, oder zum gezielten Ausspüren von Daten verwendet. Der betroffene PC merkt den Angriff in den meisten Fällen nicht, weil gezielt die Schwachstellen der jeweiligen Sicherheitssysteme ausgenutzt werden. Botnets können aus vielen tausenden Rechnern bestehen, deren Bandbreitensumme die der meisten herkömmlichen Internetzugänge sprengt.

Im Juni 2008 wurde zum Beispiel mit Hilfe des MPack Toolkits, einem trojanischen Pferd, über 500.000 Rechner befallen. Mit der Hilfe des Bots wurden Kundeninformationen, wie Username, Passwort, Kreditkartennummer oder PINs gestohlen. Sobald der Anwender eine Online-Banking Site aufgerufen hat, wurde der Bot aktiv und zog die vertraulichen Informationen ab. Sogar abhängig von der Art der Inhalte (z.B. bestimmte Finanzinstitutionen) hat der Bot entsprechend reagiert oder blieb deaktiv. Der Anwender hat von alldem natürlich nichts realisiert und die illegal erworbenen Daten wurden sogar über eine verschlüsselte SSL-Verbindung übermittelt.

Ein solches Netzwerk aus hörigen Privatrechnern erlaubt ganz neue Formen der Internetkriminalität . Die verdeckt arbeitenden Trojaner nehmen nach einem Befall heimlich Kontakt mit ihrem "Dienstherren" auf und melden sich arbeitsbereit. Der Missbrauch des PC kann dann ganz ungestört laufen, während der ahnungslose Nutzer an seinem Computer arbeitet. Die Kriminellen, die sich mit dem Aufbau solcher Netzwerke befassen, nennen sich selbst "Herder", also Hirten. Die gekaperten Rechner werden "Drohnen" oder auch "Zombies" genannt. Je mehr Drohnen ein solches Netzwerk umfasst, desto effektiver können die Attacken sein, die später davon ausgehen. Deshalb arbeitet jeder Zombie-Rechner nach seiner Versklavung zunächst daran, weitere Rechner in die Arme seines Hirten zu treiben. Ganz wie in den Schreckensszenarien mancher Horrorfilme: Der Angriff eines Zombies erzeugt weitere Untote. (Doctor Web: ra)

Doctor Web: Kontakt und Steckbrief

Der Informationsanbieter hat seinen Kontakt leider noch nicht freigeschaltet.