Multi-Faktor-Authentifizierung & starke Passwörter

Passwörter sind als Sicherheitsmechanismen denkbar ungeeignet: Passwörter schützen Cloud Computing-Dienste nur unzureichend

Nur mit einem vielschichtigen Sicherheitsansatz können Unternehmen sensible Daten in der Cloud schützen

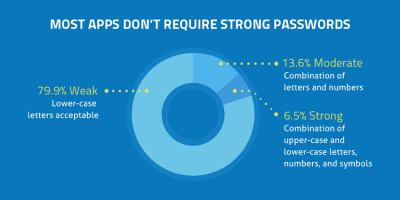

Experten empfehlen zwar, ausschließlich starke Passwörter zu verwenden. Diese bestehen aus einer Kombination aus Groß- und Kleinbuchstaben, Zahlen und Sonderzeichen. Aber viele Menschen - normale Angestellte bis hin zu CEOs - merken sich solche Passwörter schlecht. Warum auch? Die meisten Angebote der Public Cloud drängen nicht auf starke Passwörter.

Skyhigh Networks hat mehr als 14.000 Cloud-Dienste analysiert: nur 6,5 Prozent verlangen ein starkes Passwort und weitere 13,6 Prozent setzen immerhin ein mittelstarkes Passwort voraus, also eine Kombination aus Buchstaben und Ziffern. Jedoch nahezu 80 Prozent erlauben selbst Passwörter, die nur aus Kleinbuchstaben bestehen und dadurch am leichtesten zu hacken sind.

Man sieht: Wer allein auf Passwörter baut, der baut auf Sand. Vorbildliche Cloud Computing-Services setzen zusätzlich Multi-Faktor-Authentifizierung ein. In diesem Verfahren müssen sich Anwender nicht nur mit den üblichen Zugangsdaten, Benutzername und Passwort, sondern auch anhand einer SMS oder Textnachricht, die ihnen aufs Handy geschickt wurde, identifizieren. Durch diesen zweiten Schritt lässt sich der unberechtigte Zugriff mit gestohlenen oder gehackten Passwörtern verhindern oder zumindest erschweren.

Zusatzschutz empfohlen: Multi-Faktor-Authentifizierung und Verhaltensanalyse

Aber aktuell unterstützen nur 15,4 Prozent der Cloud-Dienste diese Multi-Faktor-Authentifizierung - und viele davon, wie Office 365, setzen sie nicht zwingend voraus. Deswegen lassen viele Anwender diesen Sicherheitsmechanismus deaktiviert. Manche Provider versuchen sich daher in Kreativität. So will Dropbox angeblich Anwender mit kostenlosem Speicherplatz dazu bewegen, Multi-Faktor-Authentifizierung und starke Passwörter zu benutzen.

Eine wohl effektivere Methode besteht darin, über maschinelle Lernverfahren atypisches Nutzerverhalten zu erkennen und Alarm zu schlagen. Der Login könnte verweigert oder eine Multi-Faktor-Authentifizierung zwingend abgefragt werden. Banken nutzen einen ähnlichen Ansatz, um Kreditkartenbetrug zu bekämpfen. Erkennt das System untypische Zahlungsmuster, wird die Karte gesperrt und der Eigentümer gebeten, sich an die Hotline zu wenden.

Unternehmen müssen selbst vorsorgen

Cyber-Kriminelle rüsten auf. Cloud-Dienste mit geringem Schutzniveau werden über kurz oder lang Opfer einer Attacke. Unternehmen, die die Vorteile der Cloud für sich nutzen wollen, sollten sich nicht auf die Service Provider verlassen. Sie sollten das Heft selbst in die Hand nehmen und einen vielschichtigen Sicherheitsmechanismus implementieren. Mittlerweile können sie dafür auf zahlreiche technische Lösungen zurückgreifen.

(Skyhigh Networks: ra)

eingetragen: 14.06.16

Home & Newsletterlauf: 12.07.16

Skyhigh Networks: Kontakt und Steckbrief

Der Informationsanbieter hat seinen Kontakt leider noch nicht freigeschaltet.